Notepad++ kullanıcılarını ilgilendiren önemli bir güvenlik olayı tespit edildi.

Notepad++’ın otomatik güncelleme altyapısında yaşanan bir ihlal sonucu, güncelleme sunucusu yetkisiz kişiler tarafından ele geçirildi ve bazı kullanıcılara resmi güncelleme gibi görünen zararlı dosyalar dağıtıldı.

Yani problem uygulamanın kendisinde değil, güncellemeyi getiren mekanizmada.

Bu da saldırıyı daha tehlikeli hale getiriyor. Çünkü kullanıcı normal bir güncelleme yaptığını düşünürken arka planda zararlı yazılım yüklenmiş olabiliyor.

Risk nedir?

Etkilenen sistemlerde:

- Uzaktan erişim (backdoor)

- Bilgi sızdırma

- Yetkisiz komut çalıştırma

- Kurumsal ağda yatay yayılım

gibi senaryolar mümkün.

Özellikle geliştirici bilgisayarları, admin makineleri ve sunucu erişimi olan sistemler daha kritik.

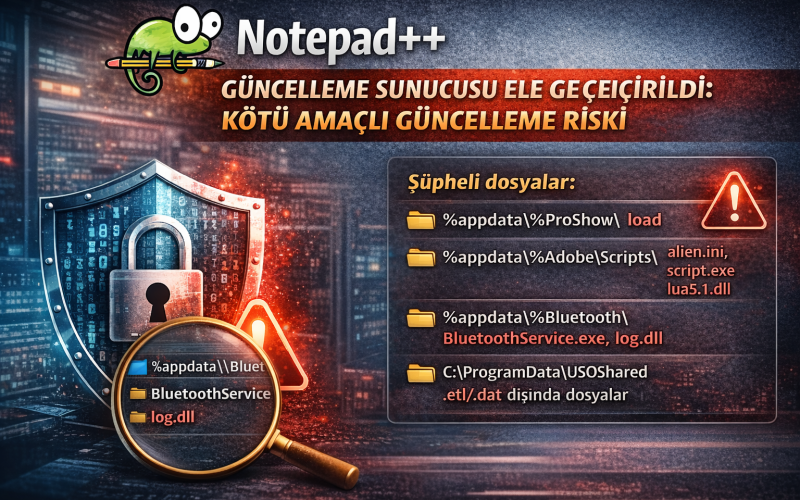

Hangi dosyalar bırakılıyor?

Yapılan analizlerde zararlı güncelleme sonrası bazı klasörlere aşağıdaki dosyaların bırakıldığı görülmüş.

Bilgisayarınızda şu yolları özellikle kontrol edin:

📂 Kontrol edilmesi gereken klasörler

1️⃣

%appdata%\ProShow\

👉 ProShow.exe yanında load isimli dosya varsa şüpheli

2️⃣

%appdata%\Adobe\Scripts\

👉 Şu dosyalar varsa riskli:

- alien.ini

- script.exe

- lua5.1.dll

3️⃣

%appdata%\Bluetooth\

👉 Şu dosyalar varsa riskli:

- BluetoothService.exe

- log.dll

4️⃣

C:\ProgramData\USOShared

👉 Normalde sadece .etl ve .dat bulunur

👉 Bunlar dışında exe/dll/ini gibi dosyalar varsa şüpheli

Ne yapmalısınız?

- Notepad++’ı resmi sitesinden yeniden indirip temiz kurulum yapın

- Yukarıdaki klasörleri manuel kontrol edin

- Antivirüs / EDR tam tarama çalıştırın

- Şüpheli dosyaları silmeden önce yedek alıp analiz edin

- Kurumsal ağdaysanız güvenlik ekibinize bildirin

Bu olay, güvenilir yazılımların bile güncelleme altyapısı üzerinden hedef alınabildiğini gösteriyor.

Özellikle kurumsal ortamlarda:

- otomatik güncellemelere körü körüne güvenmemek

- dosya bütünlüğü kontrolü yapmak

- düzenli güvenlik taraması uygulamak

- Antivirus yazılımı kesinlikle kullanmak

artık zorunluluk haline gelmiş durumda.